Imprescindibles

Ficción

No Ficción

Ciencias y tecnología Biología Ciencias Ciencias naturales Divulgación científica Informática Ingeniería Matemáticas Medicina Salud y dietas Filología Biblioteconomía Estudios filológicos Estudios lingüísticos Estudios literarios Historia y crítica de la Literatura

Humanidades Autoayuda y espiritualidad Ciencias humanas Derecho Economía y Empresa Psicología y Pedagogía Filosofía Sociología Historia Arqueología Biografías Historia de España Historia Universal Historia por países

Infantil

Juvenil

#Jóvenes lectores Narrativa juvenil Clásicos adaptados Libros Wattpad Libros Booktok Libros de influencers Libros de Youtubers Libros Spicy Juveniles Libros LGTBIQ+ Temas sociales Libros ciencia ficción Libros de acción y aventura Cómic y manga juvenil Cómic juvenil Manga Shonen Manga Shojo Autores destacados Jennifer L. Armentrout Eloy Moreno Nerea Llanes Hannah Nicole Maehrer

Libros de fantasía Cozy Fantasy Dark academia Hadas y Fae Romantasy Royal Fantasy Urban Fantasy Vampiros y hombres lobo Otros Misterio y terror Cozy mistery Policiaca Spooky Terror Thriller y suspense Otros

Libros románticos y de amor Dark Romance Clean Romance Cowboy Romance Mafia y amor Romance dramatico Romcom libros Sport Romance Otros Clichés Enemies to Lovers Friends to Lovers Hermanastros Slow Burn Fake Dating Triángulo amoroso

Cómic y manga

Novela gráfica Novela gráfica americana Novela gráfica europea Novela gráfica de otros países Personajes, series y sagas Series y sagas Star Wars Superhéroes Cómics DC Cómics Marvel Cómics otros superhéroes Cómics Valiant

eBooks

Literatura Contemporánea Narrativa fantástica Novela de ciencia ficción Novela de terror Novela histórica Novela negra Novela romántica y erótica Juvenil Más de 13 años Más de 15 años Infantil eBooks infantiles

Humanidades Autoayuda y espiritualidad Ciencias humanas Economía y Empresa Psicología y Pedagogía Filosofía Historia Historia de España Historia Universal Arte Cine Música Historia del arte

Ciencia y tecnología Ciencias naturales Divulgación científica Medicina Salud y dietas Filología Estudios lingüísticos Estudios literarios Historia y crítica de la Literatura Estilo de vida Cocina Guías de viaje Ocio y deportes

BRIAN HATCH

Recibe novedades de BRIAN HATCH directamente en tu email

Filtros

Del 1 al 4 de 4

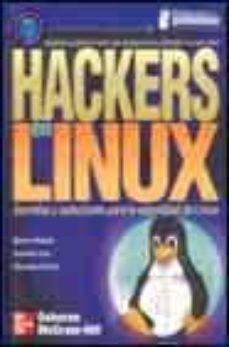

MCGRAW-HILL / INTERAMERICANA DE ESPAÑA, S.A. 9788448131753

En el mundo siempre cambiante de las comunicaciones globales, el abaratamiento de las conexiones a Internet y la velocidad con la que se desarrolla el software ha provocado que la seguridad de los sistemas este siempre en entredicho. Siempre se ha considerado al sistema operativo Linux como el entorno predilecto de los hackers. La mayoria de los ataques, exploits y herramientas de seguridad de redes estan desarrolladas para Linux porque es el sistema ideal para ello. Hackers en Linux: Secretos y soluciones para la seguridad de Linux muestra, paso a paso, como defenderse contra los ultimos ataques a sistemas Linux, explicando los metodos que utilizan los hackers. Aprendera como sus enemigos obtienen informacion, como escogen sus objetivos, como consiguen elevar sus privilegios, como se hacen con el control del sistema, como instalan puertas traseras y como borran sus huellas. Cada capitulo esta dividido en pequeños fragmentos y trata ataques famosos, pero de funcionamiento poco conocido, ofreciendose pistas sobre como ocurrieron, y detallando medidas de proteccion que todo profesional de Linux debera tener siempre presentes.

Ver más

Tapa blanda

PEARSON EDUCACION 9788420538440

Este libro se centra en mostrarle cómo poner en marcha su VPN con Linux lo más rápidamente posible. Aprenderá la teoría y los fundamentos prácticos, lo que le permitirá dominar las técnicas y herramientas necesarias para diseñar y configurar su VPN de forma fiable, segura y con una relacion de coste adecuada.

Ver más

Tapa blanda

MCGRAW-HILL / INTERAMERICANA DE ESPAÑA, S.A. 9788448139421

La evolución de la tecnología Web y la aparición de nuevos programas han convertido la seguridad informática en un fenómeno totalmente cambiante. El número de hackers, tanto de los sofisticados como de los terribles script-kiddies, crece constantemente, y es solo cuestion de tiempo que su red se convierta en uno de sus objetivos. Hackers en Linux, Segunda Edicion le muestra, paso a paso, como defenderse proactivamente contra los ultimos ataques especificos de sistemas Linux, haciendole pensar como los mas endiablados hackers de hoy dia. Con este libro aprendera las tecnicas que utilizan los atacantes para conseguir informacion, como eligen sus objetivos, como se aprovechan de sus debilidades, y como consiguen el control de los sistemas, y casi siempre sin ser detectados. Podra leer casos de estudio en los que se desmenuzan ataques comunes y otros menos conocidos, donde se explica como y por que ocurrieron, y donde se ofrecen las medidas de proteccion necesarias para evitarlos.

Ver más

Tapa blanda

MCGRAW-HILL 9780072225648

Completely updated and revised to cover the latest Linux security vulnerabilities and tools, this book provides details about brand-new Linux attacks, counter measures and case studies.

Ver más

Tapa blanda

Del 1 al 4 de 4